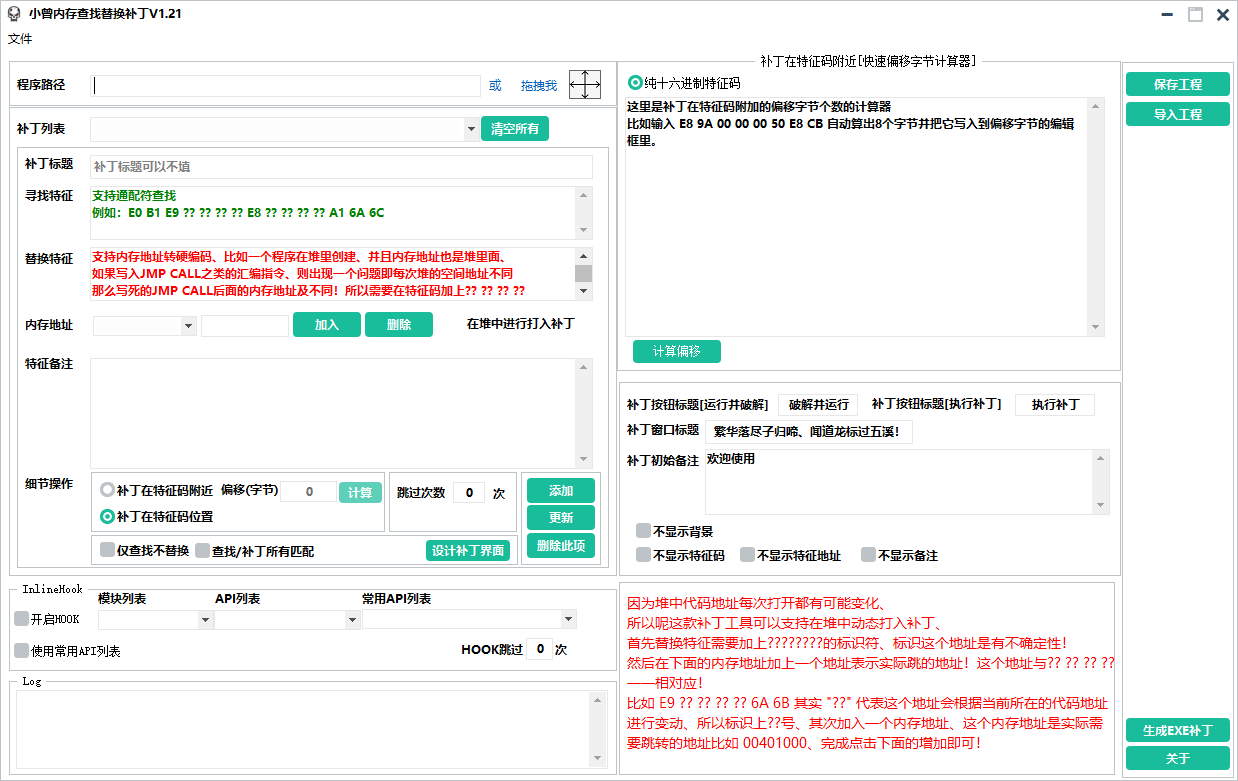

一、源码截图

本内存补丁工具具有多项创新性功能,是全网首款实现在堆中内存替换且支持动态打入补丁的工具,能帮助用户高效解决各类复杂的内存修改需求。

二、核心功能介绍

- 堆中内存替换与动态补丁:

- 堆中的代码由于每次申请都存在变化性,传统打入如 JMP 等长跳转指令至 EIP 困难重重。本工具通过历史查漏补缺,攻克了这一难题,成功支持在堆中打入动态补丁。

- 具体操作如下:

- 特征码替换:当遇到在堆中的原指令需要跳转修改时,例如原指令是 “E9 FFFF90FF 6A”,由于其位于堆中代码空间有变化风险,将其替换成 “E9???????? 6A”,补丁制作工具便能自动识别此处为待处理的跳转位置。

- 跳转地址对应:与上述带有 “??” 的特征码一一对应的是内存地址编辑框。若您期望跳转到 “00401000” 处,就在内存地址编辑框填入 “0040100” 后加入。需注意,“E9???????? 6A” 中有几个 “??” 组,就需要对应填入相同数量的内存地址,且支持添加多个内存地址,如此补丁工具即可动态精准识别。

- 完美支持统配符查询:工具完美适配统配符 “??” 等查询方式,让您在查找特定内存区域或代码特征时更加灵活便捷,无论是复杂多变的代码段,还是模糊记忆的指令片段,都能通过统配符快速定位。

- 多功能查找操作:

- 提供多种查找模式,如补丁在特征码位置、补丁在特征码附近等选项,满足您不同场景下的查找需求。无论您是确切知晓补丁应处位置,还是仅有大致范围,都能轻松驾驭。

- 界面设计简洁直观,各操作区域布局合理,即使初次使用也能快速上手,配合查找功能,让您迅速定位到目标内存区域,为后续打补丁操作奠定基础。

- 智能 InlineHook API 操作:支持各式各样的智能 InlineHook API 操作,这对于解码壳的代码段尤为实用。当遇到加壳程序,可利用此功能深入代码内部,绕过保护机制,实现精准的内存修改与功能修复。

- 便捷的程序拖拽功能:支持程序的一键拖拽,无需繁琐的文件路径输入,您只需将目标程序直接拖拽至工具界面指定区域,即可快速开启补丁制作流程,简化操作步骤,提升工作效率。

三、使用步骤

- 打开本内存补丁工具,您将看到简洁明了的主界面,各功能区域一目了然。

- 根据您的需求,若要进行堆中补丁打入:

- 首先在特征码编辑区域,按照上述方法将堆中的待跳转原指令修改为含 “??” 的形式。

- 接着在对应的内存地址编辑框,准确填入目标跳转地址。

- 若需利用统配符查找特定内存位置,在查找框输入含统配符的指令片段,点击查找按钮,工具将快速定位。

- 当面对加壳程序,切换至智能 InlineHook API 操作面板,根据程序特性配置相关参数,实现对壳代码的处理。

- 如需导入目标程序,直接将程序文件一键拖拽至工具界面,即可自动识别加载。

- 完成上述各项配置与操作后,点击一键生成 EXE 补丁工具按钮,稍等片刻,即可获得定制化的补丁程序,用于目标程序的修复或功能增强。

声明:本站所有文章,如无特殊说明或标注,均为本站原创发布。任何个人或组织,在未征得本站同意时,禁止复制、盗用、采集、发布本站内容到任何网站、书籍等各类媒体平台。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。E-mail:ziyuanhe6@qq.com